Contenido

Los rootkits son programas peligrosos que intentan obtener permisos de administrador en la computadora para ejecutar aplicaciones o conectarse a la red sin que los mecanismos de seguridad se den cuenta. Eliminar un rootkit es muy difícil porque actúa disfrazado. Sin embargo, existen varias herramientas diseñadas para detectar este tipo de programas. Si no puede eliminarlo, borre todos los datos del disco duro y vuelva a instalar el sistema operativo.

Pasos

Parte 1 de 4: uso de un detector de rootkit

Descargue las aplicaciones en otra computadora. Hay varias herramientas disponibles que pueden ayudarlo a identificar y deshacerse del rootkit. No siempre funcionan, pero puede experimentar hasta encontrar uno que resuelva su problema. Las siguientes utilidades analizan diferentes tipos de rootkits. Descárguelos en una computadora que no haya sido infectada y luego cópielos a través de una memoria USB:

- RKill :. El programa detiene la ejecución del proceso malicioso y le permite realizar la eliminación. Elija la versión "iExplore.exe" en la página de descarga.

- TDSSKiller de Kaspersky :.

- Versión gratuita de Malwarebytes Antimalware: https://br.malwarebytes.com/mwb-download/.

- RogueKiller :.

Reinicie la computadora infectada en modo seguro. El modo seguro solo permite ejecutar procesos esenciales, lo cual es muy importante para eliminar un rootkit. Hay varias formas de iniciar su computadora en modo seguro, pero existen diferencias entre las versiones de Windows:- Cualquier versión de Windows: presione las teclas ⊞ ganar+R y escriba msconfig. Haga clic en la pestaña Arranque del sistema y seleccione la casilla de verificación "Arranque seguro" en las Opciones de arranque. Esta es la forma más sencilla de realizar el procedimiento en las últimas versiones del sistema operativo.

- Windows 7 y versiones anteriores: reinicie la computadora y mantenga presionada la tecla varias veces F8 para cargar las Opciones de inicio avanzadas. Elija "Modo seguro con funciones de red". Este método no se puede utilizar en versiones más recientes del sistema operativo porque el inicio es muy rápido.

Ejecute TDSSKiller después de iniciar la computadora en Modo seguro. La aplicación busca rootkits y troyanos (troyanos). Solo necesita hacer algunos ajustes para realizar el escaneo.- Haga clic en "Cambiar parámetros" en la pantalla principal del programa.

- Seleccione la casilla de verificación "Detectar sistema de archivos TDLFS" y presione el botón "Aceptar".

- Haga clic en "Iniciar escaneo" para comenzar a escanear con TDSSKiller. Suele ser bastante rápido.

- Presione "Continuar" para eliminar las infecciones. La aplicación le pedirá que reinicie el sistema después de eliminarlo.

Ejecute RKill en modo seguro. Después de ejecutar TDSSKiller, reinicie su computadora en modo seguro. Si usó el método con, la computadora ingresará al Modo seguro automáticamente.- Abra el archivo para iniciar RKill. Es importante utilizar esta versión porque muchos rootkits bloquean.

- Espere a que RKill termine la búsqueda y finalice los procesos. Puede que tarde unos minutos.

- No reinicie su computadora después de que Rkill termine. Cuando se reinicie, los programas cuya ejecución interrumpió RKill volverán a funcionar. Vaya al siguiente paso después de que aparezca la pantalla de resumen.

Ejecute el instalador de Malwarebytes Antimalware y escanee. La aplicación es capaz de detectar varios tipos de programas maliciosos que un antivirus común no puede, como los rootkits.

- Durante la instalación, mantenga seleccionada la opción "Activar versión de prueba gratuita ...".

- Ejecute Malwarebytes Antimalware y presione el botón "Actualizar ahora" para descargar la última base de datos de rootkit.

- Haga clic en "Escanear ahora" para iniciar el escaneo. Todo el proceso dura aproximadamente media hora.

- Presione "Cuarentena" y "Aplicar acciones" para poner en cuarentena todos los archivos infectados.

Abra RogueKiller. Es una aplicación poderosa que verifica las entradas del registro y los archivos de inicio y puede encontrar algo que otros programas han pasado por alto.

- Si no puede ejecutar RogueKiller, cambie el nombre del ejecutable a winlogon.exe e intenta de nuevo.

- Haga clic en "Más información" y luego en "Ejecutar de todos modos" en el cuadro de diálogo de Windows.

- Espere la comprobación preliminar hasta que RogueKiller se inicie por completo. Tardará unos minutos. Actualice el programa si lo solicita.

- Presione el botón Escanear para iniciar el escaneo, que debería tomar varios minutos.

- Haga clic en Eliminar para eliminar todos los archivos marcados. RogueKiller analiza automáticamente los archivos más peligrosos. Puede hacer clic en cada uno de los resultados para ver si encuentra más elementos sospechosos. Si no está seguro acerca de un archivo específico, haga una búsqueda en Internet antes de eliminarlo.

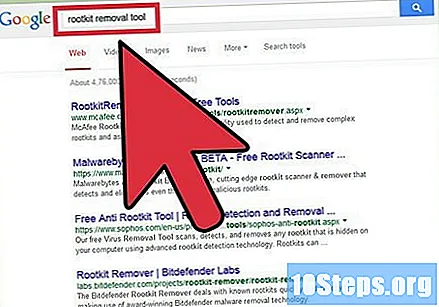

Busque una herramienta de eliminación específica. Si las aplicaciones pudieron encontrar los rootkits pero no pudieron eliminarlos, es posible que deba instalar un anti-rootkit específico para lo que hay en su computadora. Por lo general, puede descargarlo de forma gratuita en los sitios web de las empresas de seguridad de la información. Hay tantas opciones que es imposible enumerarlas aquí. Realice una búsqueda a partir de los resultados obtenidos con las aplicaciones mencionadas anteriormente.

Parte 2 de 4: Usar un disco de recuperación

Descargue el archivo ISO del CD Bitdefender Rescue. El CD de rescate de Bitdefender es una utilidad gratuita diseñada para detectar rootkits fuera de Windows y utilizando un sistema operativo especial. Esta es una de las formas más eficientes de identificar un rootkit porque no se puede ocultar en los procesos de Windows. La aplicación le permite crear un CD de arranque (disco de arranque) con el sistema operativo.

- Descargue el archivo de imagen (ISO) en. Descargar. Es un archivo grande y puede tardar mucho en descargarse dependiendo de la velocidad de su conexión.

Grabe el archivo de imagen en un DVD o CD en blanco. Puede utilizar un DVD o CD, pero deben estar en blanco o regrabables y vacíos. Inserte el medio en la unidad y realice la grabación. El proceso varía según la versión de Windows:

- Windows 7, 8 y 10: haga clic con el botón secundario del mouse en el archivo de imagen y seleccione "Grabar imagen de disco". Si tiene un programa específico para medios de grabación, elija la opción "Abrir con> Grabador de imágenes de disco de Windows". Elija la unidad de CD / DVD correcta y presione el botón Grabar.

- Windows Vista y versiones anteriores: descargue e instale una aplicación de grabación de CD / DVD gratuita como ImgBurn. Al instalar el programa, fíjate bien en la información para que no acabes instalando algo no deseado. Después de la instalación, inicie la aplicación y elija la opción "Escribir archivo de imagen en disco". Busque el archivo ISO en el CD de Bitdefender Rescue y presione el botón Grabar para comenzar a grabar.

Reinicie la computadora con el disco en la unidad. Una vez que termine de grabar, deje el CD o DVD dentro de la computadora y reinícielo. En muchas computadoras, el CD de rescate se inicia automáticamente. Sin embargo, si Windows se carga normalmente, debe cambiar el orden de inicio en la configuración del BIOS.

- Reinicie la computadora y mantenga presionada la tecla para ingresar a la pantalla de configuración del BIOS. Suele ser una de las siguientes claves: F2, F10 o Del. Algunas computadoras le permiten abrir el orden de preferencia de arranque usando una clave especial. Abra la pantalla de configuración de arranque y coloque la unidad de CD / DVD como dispositivo principal. Guarde sus cambios y reinicie su computadora.

- Windows 8: el acceso a la configuración del BIOS se realiza de manera diferente en las computadoras que vienen con Windows 8 u 8.1. Abra la barra de accesos (⊞ ganar+C) y haga clic en Configuración> Configuración de la computadora> Actualización y recuperación> Recuperación> Reiniciar ahora. Cuando aparezca el menú de inicio, elija "Solución de problemas> Opciones avanzadas> Configuración de firmware UEFI> Reiniciar". Entonces carga el menú UEFI (nueva versión de BIOS), donde puede cambiar la preferencia de arranque.

Haga clic en "Continuar" para descargar las actualizaciones disponibles. Se recomienda descargar las actualizaciones para que el CD de Rescate pueda identificar tantos rootkits como sea posible. El proceso de actualización tarda unos minutos en completarse.

Espere a que finalice el escaneo. Por lo general, tarda 20 minutos, pero puede tardar más si su disco duro es muy grande.

Eliminar o poner en cuarentena archivos. Después de finalizar el escaneo, aparecerá un resumen de las amenazas encontradas. Haga clic en el menú desplegable junto a cada uno y seleccione "Desinfectar". Presione el botón "Solucionar problemas" para eliminar los programas maliciosos.

Cierre el CD de BitDefender Rescue. Haga clic en un pequeño botón de encendido / apagado en la parte inferior de la pantalla y elija "Reiniciar". Retire el CD de la unidad para iniciar Windows o cambie el orden de inicio, dejando primero el disco duro.

Parte 3 de 4: reinstalar el sistema operativo

Sepa cuándo es el momento adecuado para formatear el disco duro y reinstalar el sistema operativo. Si no pudo eliminar el rootkit con los métodos descritos anteriormente, queda borrar el contenido del disco duro y realizar una instalación de Windows desde cero. En algunos casos, esta es la única forma de resolver el problema sin tener que dedicar mucho tiempo a trabajos técnicos y complicados. En resumen, si pasó horas y horas ejecutando las aplicaciones de detección y eliminación y no funcionó, su mejor opción ahora es reinstalar el sistema operativo.

Haga una copia de seguridad de sus datos importantes. Después de limpiar el disco duro, no es posible recuperar la información, por lo que es fundamental realizar una copia segura de todos los archivos relevantes. Utilice un disco duro externo, DVD vacíos o un servicio en la nube. Haga clic aquí para obtener instrucciones detalladas sobre la copia de seguridad.

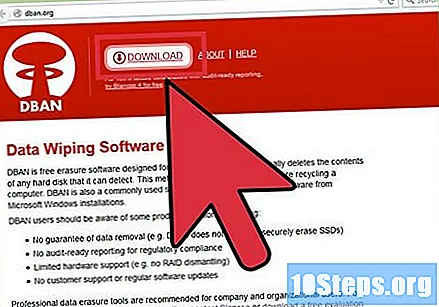

Descargue el DBAN y grábelo en un CD o DVD. DBAN es una utilidad que limpia completamente el disco duro y es muy útil para deshacerse de un rootkit porque puede sobrevivir al formateo que Windows hace durante la instalación. Descargue DBAN en y siga el Paso 2 de la sección anterior para aprender cómo grabar un archivo ISO en un medio.

- DBAN elimina las particiones de recuperación. De esa manera, necesita tener los medios de instalación de Windows. Comuníquese con el fabricante de su computadora y solicite los medios de instalación si su computadora no viene con uno.

Elimina todos los dispositivos externos que no quieras borrar. Es muy fácil borrar por accidente el contenido del dispositivo de almacenamiento incorrecto, por lo que es bueno desconectar los discos duros externos y las unidades flash.

Inserte el CD o DVD de DBAN y reinicie la computadora. La mayoría de las computadoras abren DBAN automáticamente, pero es posible que deba cambiar el orden de inicio. Siga el paso 3 de la sección anterior para aprender a realizar los ajustes necesarios.

Presione la tecla.↵ Entrar para abrir DBAN. Así que inicia el programa en modo interactivo, lo que le permite realizar la configuración.

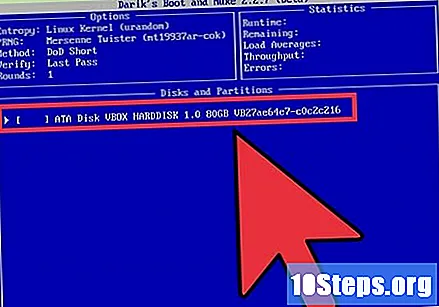

Seleccione la unidad que desea eliminar y presione.Barra espaciadora. Lo correcto es mostrar solo el disco duro porque quitaste los dispositivos externos. presione el Barra espaciadora para hacer la selección.

Prensa .F10 para comenzar el proceso de eliminación del contenido. No hay forma de deshacer la operación después, por lo que es bueno asegurarse de haber seleccionado la unidad correcta y haber realizado una copia de seguridad de los archivos.

Espere a que finalice el proceso. Tarda varias horas en terminar, por lo que es mejor dejar haciéndolo por la noche y continuar al día siguiente. El proceso lleva mucho tiempo porque DBAN sobrescribe todos los sectores del disco duro varias veces con datos aleatorios, lo que evita que se recupere la información y elimina todo rastro del rootkit.

Reinstale el sistema operativo. Después de vaciar completamente el disco duro, es hora de instalar Windows nuevamente. El proceso varía según la versión, por lo que es mejor leer su guía específica:

- Windows 8.

- Windows 7.

- Windows Vista.

- Windows XP.

Parte 4 de 4: Evitar nuevas amenazas

Asegúrese de que el firewall del enrutador esté habilitado. La mayoría de los enrutadores tienen una función de firewall, que evita que procesos desconocidos accedan a los puertos de red. Es una herramienta de seguridad esencial. Si se conecta directamente al módem, use el firewall de Windows o compre un enrutador.

Instale una buena aplicación antivirus. El antivirus es su primer aliado en la lucha contra los rootkits y otros tipos de programas maliciosos. No tienes que gastar dinero porque hay buenas opciones gratuitas. Los más populares son:

- Windows Defender.

- BitDefender.

- Avast!.

- AVG.

Asegúrese de que el Control de acceso de usuario (UAC) esté habilitado. Es una capa adicional de seguridad presente en las versiones más nuevas de Windows que separa las funciones de administrador y usuario normal. Con la función habilitada, existe la posibilidad de denegar la ejecución de un rootkit antes de que acceda al núcleo del sistema.

- Mucha gente deshabilita el Control de acceso de usuario porque las notificaciones son un poco molestas cuando realiza muchos cambios en la configuración del sistema. Sin embargo, es importante mantenerlo habilitado para evitar instalar rootkits. Haga clic aquí para aprender cómo acceder y cambiar la configuración de UAC.

Preste atención a las pantallas de instalación de la aplicación. Cuando descarga programas gratuitos de Internet, muchos vienen con aplicaciones adicionales. No siempre son peligrosos, pero a veces se instalan programas maliciosos o rootkits. Así que tenga cuidado al instalar nuevos programas y nunca elija la opción de instalación rápida.

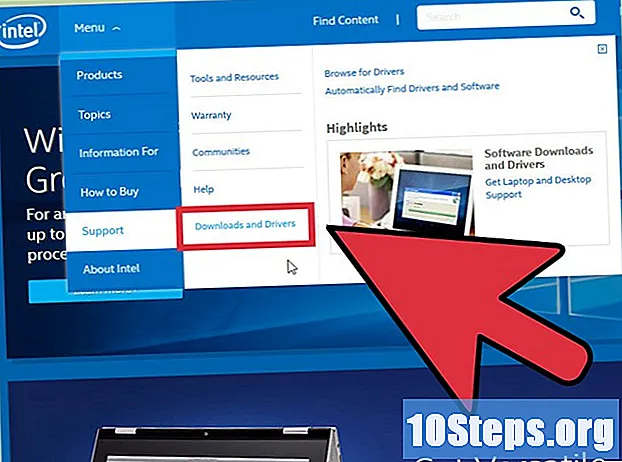

Descargue controladores solo de fuentes confiables. Otra forma común de transmitir un rootkit es insertarlo en un controlador. Por ejemplo, un controlador de teclado infectado puede tener un rootkit tipo keylogger. Utilice solo controladores de Windows Update o del sitio web oficial del fabricante del dispositivo. Haga clic aquí para averiguar cómo encontrar y actualizar controladores sin poner en riesgo su computadora.